ชำแหละสถาปัตยกรรม: ทำไมเราต้องรู้ลึกถึง Windows Internals?

1. 🎯 ตอนที่ 1: ทำไมต้องรู้ลึกถึง Windows Internals?

ก้าวแรกสู่การเป็นผู้หยั่งรู้ระบบปฏิบัติการ ปลดล็อกสกิลการแก้ปัญหาที่คนทั่วไปมองไม่เห็น

2. 📖 เปิดฉาก (The Hook)

ลองจินตนาการดูนะครับ… วันหนึ่งคุณกำลังนั่งจิบกาแฟชิลๆ จู่ๆ เซิร์ฟเวอร์ที่บริษัทก็เกิดอาการ “จอฟ้ามรณะ” (BSOD - Blue Screen of Death) หรือบางทีแอปพลิเคชันที่เขียนมาอย่างดีกลับกินแรมไม่ยอมคืน (Memory Leak) ดื้อๆ ซ้ำร้ายกว่านั้นคือโดนแฮกเกอร์ฝังมัลแวร์แบบ Rootkit ซ่อนตัวเงียบกริบจน Antivirus ทั่วไปหาไม่เจอ

เวลาเจอหน้างานแบบนี้ สิ่งที่ System Admin หรือ Developer ทั่วไปมักจะทำคือการเดาทาง ค้นหา Error Code ใน Google แล้วก็ลองผิดลองถูกไปเรื่อยๆ ใช่ไหมครับ? แต่มีคำกล่าวหนึ่งที่ผมชอบมากจากคอร์สของ Sami Laiho คือ “คุณไม่มีทางรู้หรอกว่าอะไรผิดปกติ จนกว่าคุณจะรู้ว่าที่ถูกต้องมันทำงานอย่างไร” (You cannot know what’s wrong unless you know what’s right)

นี่แหละครับคือเหตุผลที่เราต้องมานั่งคุยกันเรื่อง Windows Internals การเข้าใจกลไกใต้ฝากระโปรง (Under the hood) จะเปลี่ยนคุณจากคนที่แก้ปัญหาด้วยการเดา ให้กลายเป็นวิศวกรระบบระดับเซียนที่มองทะลุปรุโปร่งไปถึงแก่นของปัญหา

3. 🧠 แก่นวิชา (Core Concepts)

Windows Internals คืออะไร? มันคือการศึกษาโครงสร้างและกลไกการทำงานระดับลึกของระบบปฏิบัติการ Windows ไม่ว่าจะเป็นการจัดการหน่วยความจำ (Memory Management), การจัดคิวการทำงาน (Thread Scheduling), การจัดการ I/O (I/O System), และระบบความปลอดภัย (Security Mechanisms)

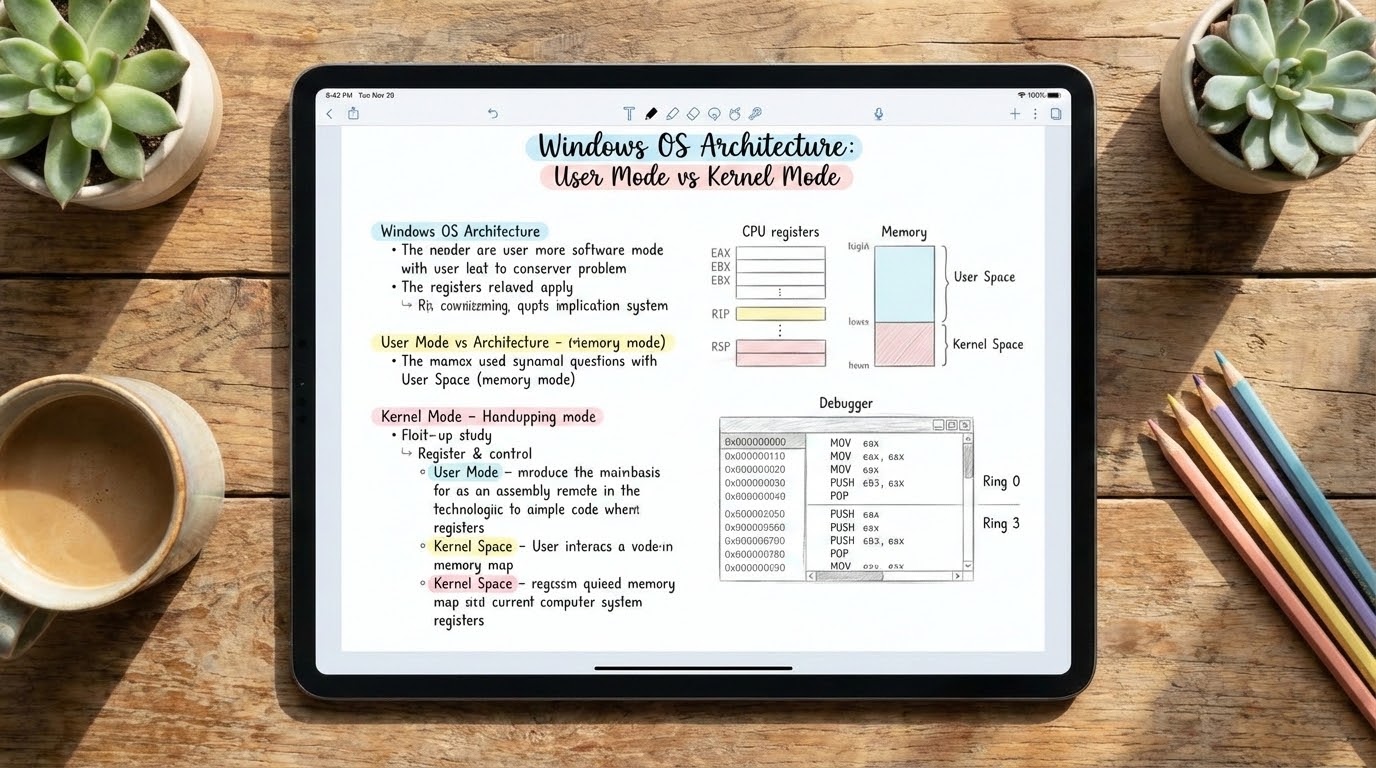

User Mode vs. Kernel Mode: กฎเหล็กแห่งการแบ่งแยก เพื่อให้ระบบเสถียร Windows ถูกออกแบบมาให้มีการแบ่งระดับสิทธิ์การทำงานของ CPU (Processor Access Modes) ออกเป็น 2 โหมดหลักๆ:

- User Mode (Ring 3): เปรียบเหมือน “ประชาชนทั่วไป” แอปพลิเคชันธรรมดาที่เราใช้กันอย่าง Notepad, Chrome, หรือแอปที่เราเขียนขึ้นมา จะทำงานในโหมดนี้ ทุก Process จะมีพื้นที่ส่วนตัว (Private Virtual Address Space) โดนจับแยกออกจากกันชัดเจน (Process Isolation) ถ้าโปรแกรมแครช มันก็พังแค่โปรแกรมเดียว ระบบไม่ล่มตามไปด้วย แต่มันจะไม่มีสิทธิ์ไปแตะต้อง Hardware หรือข้อมูลของ OS โดยตรงเด็ดขาด!

- Kernel Mode (Ring 0): เปรียบเหมือน “เจ้าหน้าที่รัฐระดับสูง” เป็นพื้นที่ของแก่นระบบปฏิบัติการ (Kernel) และ Device Driver ต่างๆ โหมดนี้มีอำนาจล้นฟ้า เข้าถึง Memory ได้ทุกส่วนและสั่งการ CPU ได้ทุกคำสั่ง แต่ข้อเสียคือ ถ้ามีใครเขียน Code ผิดพลาดในโหมดนี้ (เช่น ไดรเวอร์มีบั๊ก) มันจะลากพังพินาศกันไปทั้งระบบ และนั่นคือที่มาของหน้าจอฟ้า BSOD นั่นเองครับ

ใครบ้างที่จำเป็นต้องรู้ลึกถึง Windows Internals?

- 👨💻 Programmers / Developers: เข้าใจว่าเบื้องหลัง API ที่เรียกใช้นั้น OS ทำงานอย่างไร ช่วยให้เขียนโปรแกรมได้มีประสิทธิภาพสูงขึ้น ใช้ทรัพยากรคุ้มค่า และลดข้อผิดพลาดในการออกแบบ

- 🛠️ System Administrators: เข้าใจพฤติกรรม (Behavior) ของระบบ ทำให้วิเคราะห์ขวดโหลของประสิทธิภาพ (Performance Bottlenecks) และแก้ปัญหาระบบล่มได้อย่างตรงจุด

- 🕵️♂️ Security Analysts / Researchers: เป็นวิชาบังคับสำหรับการทำ Reverse Engineering มัลแวร์ เข้าใจวิธีที่ Rootkit ใช้ซ่อนตัว เข้าใจกลไกการป้องกัน (Mitigations) ของ OS และสามารถตรวจหาช่องโหว่ได้

4. 💻 ร่ายมนต์โค้ดและคำสั่ง (Show me the Code/Commands)

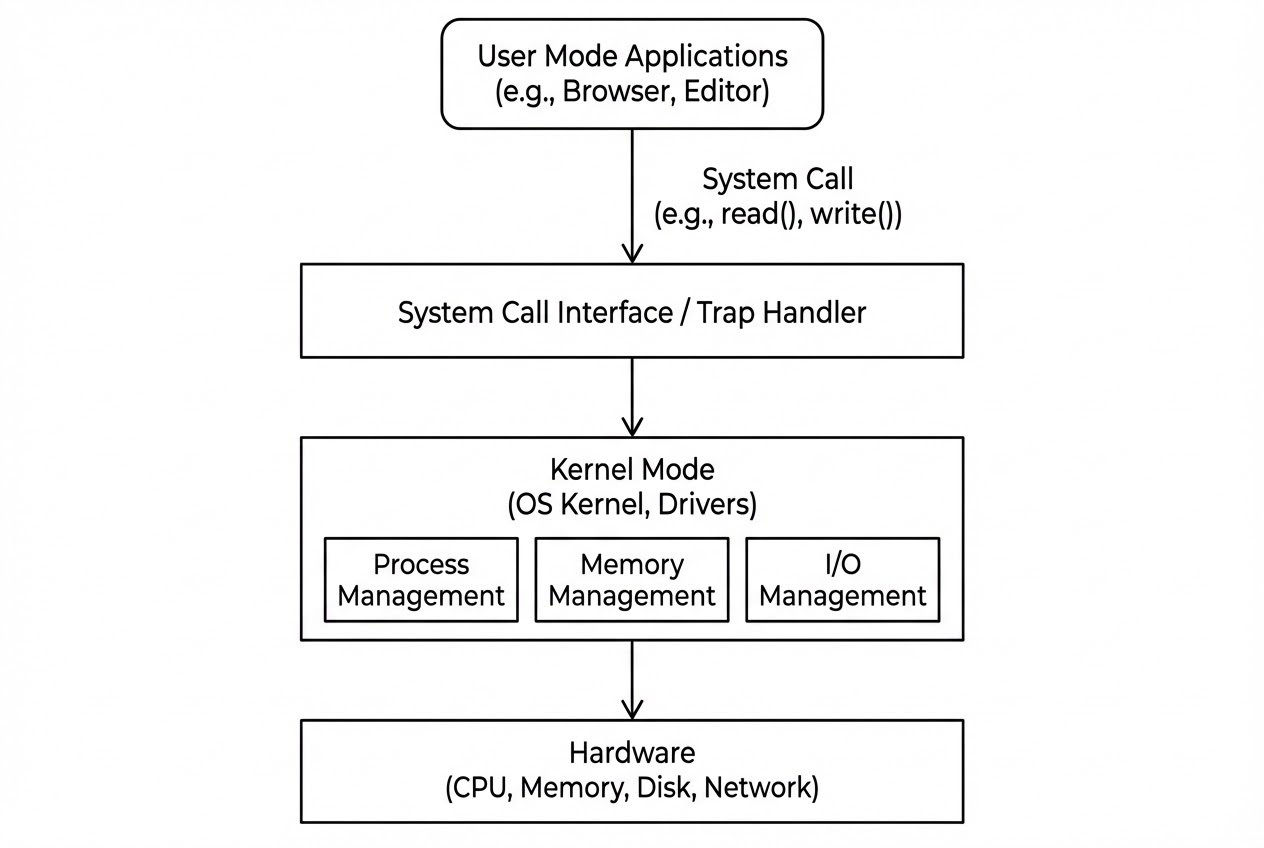

เวลาที่เราเขียนโปรแกรมเปิดไฟล์ธรรมดาใน User Mode อย่าง CreateFile เบื้องหลังมันต้องขออนุญาต “เจ้าหน้าที่รัฐ” ผ่านสิ่งที่เรียกว่า System Call ครับ มาดู Flow การทำงานกัน

// [User Mode] - แอปพลิเคชันทั่วไปเรียกใช้ Win32 API

HANDLE hFile = CreateFile("C:\\secret_data.txt", ...);

/*

* ⬇️ เบื้องหลังการทำงาน (Under the hood) ⬇️

* 1. CreateFile จะไปเรียกฟังก์ชัน NtCreateFile ซึ่งอยู่ใน Ntdll.dll

* 2. Ntdll.dll จะเป็นตัวใส่หมายเลข System Service Number ลงใน CPU Register

* 3. จากนั้นจะใช้คำสั่งระดับ Assembly (เช่น SYSENTER หรือ INT 0x2E)

* เพื่อกระโดดข้ามพรมแดนเข้าสู่ Kernel Mode

*/

// [Kernel Mode] - ระบบปฏิบัติการรับช่วงต่อ

// Trap Handler จะรับคำสั่ง -> System Service Dispatcher ยืนยันสิทธิ์ -> ส่งให้ I/O Manager จัดการ

เห็นไหมครับว่า โค้ดบรรทัดเดียวของเรา สร้างแรงกระเพื่อมไปถึงระดับ Kernel ซึ่งถ้า Process เราไม่มีสิทธิ์ (ไม่มี Security Token ที่ถูกต้อง) ระบบก็จะตีกลับเป็น ACCESS_DENIED ทันที

5. 🛡️ เคล็ดลับจากคัมภีร์ลับ (Under the Hood / Pro-Tips)

ข้อควรระวังที่เป็นดาบสองคมในโลกของ Windows คือ “ใน Kernel Mode ไม่มีระบบป้องกันตัวเอง” (Lack of protection) หมายความว่า ไดรเวอร์ (Driver) หรือโค้ดใดๆ ก็ตามที่รันอยู่ใน Kernel Mode จะใช้ระบบ Virtual Address Space เดียวกันทั้งหมด (System Space) หากมีไดรเวอร์ตัวไหนเผลอไปเขียนข้อมูลทับ Memory ของคนอื่น หรือลืมคืนค่า (Memory Leak) ผลลัพธ์คือหายนะระดับระบบ นี่จึงเป็นเหตุผลที่แฮกเกอร์ชอบหาวิธีฝังโค้ดตัวเองลงใน Kernel Mode เพื่อให้ได้สิทธิ์ระดับพระเจ้า (Ring 0)

Pro-Tip: การจะส่องดูความผิดปกติในระดับนี้ เราไม่สามารถใช้ Task Manager ธรรมดาได้ครับ เราต้องพึ่งพาชุดเครื่องมือระดับเทพอย่าง Sysinternals Tools (เช่น Process Explorer, Process Monitor) ที่ออกแบบมาเพื่อดึงข้อมูลเชิงลึก ทั้งเรื่องของ Handles, Threads, และ Security Context ออกมาตีแผ่ให้เราเห็น

6. 🏁 บทสรุป (To be continued…)

การศึกษา Windows Internals ไม่ใช่เรื่องของการท่องจำทฤษฎี แต่เป็นการทำความเข้าใจ “ปรัชญา” การออกแบบระบบปฏิบัติการ เมื่อคุณเข้าใจว่า Process ทำงานอย่างไร System Call ทำงานแบบไหน คุณจะมองระบบ Windows ไม่เหมือนเดิมอีกต่อไป ปัญหาที่เคยลึกลับจะกลายเป็นเรื่องที่มีเหตุผลอธิบายได้เสมอ

ในตอนต่อไป เราจะมาเจาะลึกกันว่า “Process” และ “Thread” ตัวตนที่แท้จริงของมันในมุมมองของ Kernel คืออะไรกันแน่ อย่าลืมติดตามกันนะครับ!

ต้องการที่ปรึกษาและพัฒนาระบบ Automation หรือ Enterprise Infrastructure ให้กับธุรกิจของคุณ? ทีมงาน WP Solution พร้อมให้บริการออกแบบและติดตั้งระบบแบบครบวงจร ดูรายละเอียดบริการของเราได้ที่: www.wpsolution2017.com หรือพูดคุยปรึกษาเบื้องต้นได้ที่ Line: wisit.p