ทำความรู้จัก Docker Hub แหล่งรวม Image ทั่วโลก: เลือกวัตถุดิบอย่างไรให้ปลอดภัยและปัง

1. 🎯 ตอนที่ 6: ทำความรู้จัก Docker Hub แหล่งรวม Image ทั่วโลก

สวัสดีครับน้องๆ กลับมาจิบกาแฟคุยเรื่อง Infrastructure กันต่อครับ! หลังจากที่เราได้ลองรัน Container และใช้คำสั่งพื้นฐานกันไปแล้ว วันนี้พี่จะพาไปเดินตลาดสดที่ใหญ่ที่สุดในโลกของ DevOps นั่นก็คือ Docker Hub ครับ เราจะมาดูกันว่าเราจะเลือก “วัตถุดิบ” หรือ Docker Image อย่างไรให้ปลอดภัย เอามาปรุงแอปพลิเคชันของเราให้ไม่มีบั๊กกวนใจครับ

2. 📖 เปิดฉาก (The Hook)

ในวงการเขียนโปรแกรม เราคงคุ้นเคยกับ GitHub ที่เป็นแหล่งรวม Source Code ใช่ไหมครับ? ในโลกของ Container ก็มีสิ่งที่ทำหน้าที่คล้ายกันเรียกว่า Docker Hub

ลองนึกภาพตามนะครับ ถ้า Dockerfile คือ “สูตรอาหาร” และ Docker Image คือ “วัตถุดิบที่แพ็กใส่กล่องมาแล้ว” ตัว Docker Hub ก็คือ “ซูเปอร์มาร์เก็ตระดับโลก” ที่เราสามารถเข็นรถเข็นไปหยิบกล่อง NGINX, MySQL, หรือ Node.js มาใช้งานได้ทันทีโดยไม่ต้องไปนั่งปลูกผักหรือทำส่วนผสมเองตั้งแต่ศูนย์ แต่ปัญหาคือ ในซูเปอร์มาร์เก็ตนี้มีของวางขายอยู่เกือบ 10 ล้านชิ้น! มีทั้งของแท้จากบริษัทผู้ผลิต ของที่คนทั่วไปทำมาแชร์ และ… ของที่มีของแถมเป็นมัลแวร์! วันนี้เราจะมาเรียนรู้วิธีดูฉลากสินค้า (Tags) และวิธีเลือกซื้อของให้ปลอดภัยกันครับ

3. 🧠 แก่นวิชา (Core Concepts)

เพื่อให้เราเลือกใช้ Image ได้อย่างมือโปร นี่คือ 3 คอนเซปต์หลักที่ต้องทำความเข้าใจครับ:

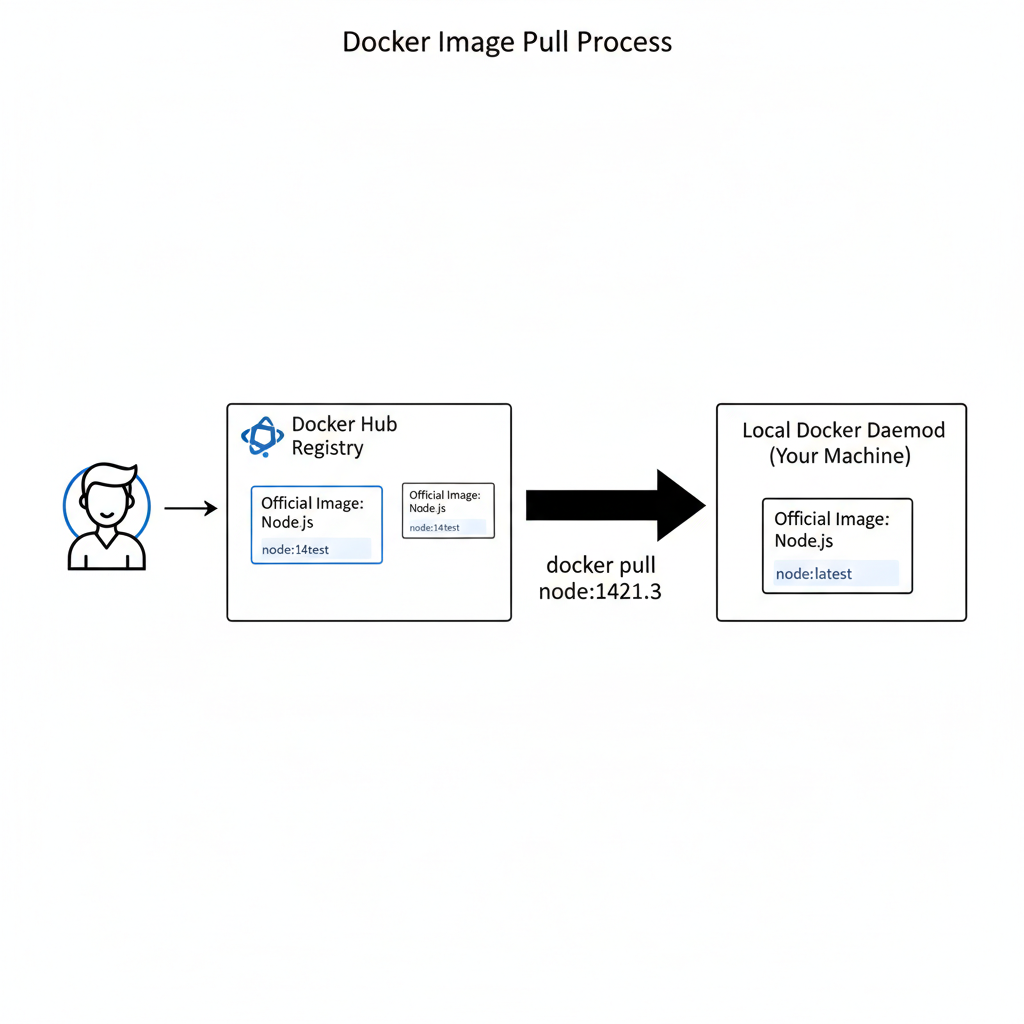

- 1. Docker Hub และ Registry คืออะไร? Docker Hub คือบริการ Cloud-based Registry ที่ใหญ่ที่สุด ซึ่งจัดทำโดยบริษัท Docker Inc. ทำหน้าที่เก็บรวบรวม Image ทั้งแบบสาธารณะ (Public) ให้ทุกคนโหลดไปใช้ได้ฟรี และแบบส่วนตัว (Private) สำหรับเก็บ Image ภายในองค์กร

- 2. Official Image vs Unofficial Image (การเลือกของแท้)

ใครๆ ก็สามารถอัปโหลด Image ขึ้น Docker Hub ได้ ดังนั้นเพื่อความปลอดภัย เราควรเลือกใช้ Official Images เป็นหลัก Official Image คือ Image ที่ได้รับการตรวจสอบ ดูแล และอัปเดตแพตช์ความปลอดภัยอย่างสม่ำเสมอโดยทีมงาน Docker ร่วมกับเจ้าของเทคโนโลยีนั้นๆ (เช่น ทีม Ubuntu หรือทีม NGINX)

วิธีสังเกต: สังเกตจากชื่อที่จะเป็นคำโดดๆ เช่น

ubuntu,nginx,redis(ไม่มีชื่อ user นำหน้า) และในหน้าเว็บจะมีป้ายตราประทับสีเขียวเขียนว่า “Docker Official Image” ส่วนถ้าค้นหาผ่าน CLI จะมีคำว่า[OK]ในช่อง OFFICIAL - 3. การอ่าน Image Tags (ฉลากสินค้า)

Tag คือตัวระบุเวอร์ชันหรือรูปแบบเฉพาะของ Image นั้นๆ โดยจะเขียนต่อท้ายชื่อ Image ด้วยเครื่องหมายโคลอน

:เช่นnginx:1.27.0- กับดักของคำว่า

latest: ถ้าน้องๆ สั่งdocker pullโดยไม่ระบุ Tag ระบบจะใช้ Tag ที่ชื่อว่าlatestให้โดยอัตโนมัติ แต่นี่คือความเข้าใจผิดระดับชาติ!latestไม่ได้แปลว่าเป็นเวอร์ชันใหม่ที่สุดเสมอไป แต่มันคือเวอร์ชัน default ที่เจ้าของ Image ตั้งไว้ การใช้latestใน Production เป็นเรื่องอันตราย เพราะเมื่อมีการอัปเดต โค้ดเราอาจจะพัง (Breaking changes) โดยไม่รู้ตัว

- กับดักของคำว่า

4. 💻 ร่ายมนต์คำสั่ง (Show me the Code/Commands)

มาลองดูคำสั่งในการค้นหาและดึง Image จากซูเปอร์มาร์เก็ตมาใช้กันครับ เปิด Terminal ขึ้นมาเลย:

# 1. ค้นหา Image ใน Docker Hub (เช่น ค้นหา mysql)

# ใช้ flag -f is-official=true เพื่อกรองเอาเฉพาะของแท้ที่ปลอดภัย

docker search -f is-official=true mysql

# 2. การดึง Image แบบระบุ Tag (Best Practice)

# "น้องปลาวาฬ ไปหยิบ NGINX เวอร์ชัน 1.25 ที่เป็นแบบ alpine มาให้พี่หน่อย"

docker pull nginx:1.25-alpine

# 3. ลองรัน Container ด้วย Image แบบระบุ Tag อย่างเจาะจง

docker run -d -p 8080:80 --name my-web nginx:1.25-alpine

# 4. หากต้องการลบ Image ที่ไม่ได้ใช้เพื่อคืนพื้นที่

docker rmi nginx:1.25-alpineอธิบายคอมเมนต์สไตล์พี่สอนน้อง:

- ในคำสั่ง

docker searchพี่ใส่ Filter เข้าไป เพื่อให้แน่ใจว่าเราได้ของ Official ชัวร์ๆ - สังเกตตรง Tag ที่พี่ใช้คำว่า

-alpineนี่คือเคล็ดลับสำคัญครับ! Alpine Linux เป็นระบบปฏิบัติการที่ถูกรีดไขมันออกจนเหลือขนาดจิ๋วมากๆ (บางตัวไม่ถึง 5MB!) การใช้ Tag ที่ลงท้ายด้วย-alpineหรือ-slimจะช่วยให้ Image ของเราโหลดเร็วขึ้น ประหยัดพื้นที่ และที่สำคัญคือ “ลดพื้นที่ผิวการโจมตี” (Reduce Attack Surface) ทำให้ปลอดภัยจากแฮกเกอร์มากขึ้นครับ

5. 🛡️ เคล็ดลับจากคัมภีร์ลับ (Under the Hood / Pro-Tips)

ในฐานะ Cloud Architect พี่มีข้อควรระวังขั้นสูงระดับ Enterprise มาฝากครับ:

- หลีกเลี่ยง

latestใน CI/CD Pipelines: กฎเหล็กของการทำ CI/CD คือห้ามใช้ Taglatestเด็ดขาด ให้ระบุเลขเวอร์ชันที่ชัดเจน (Pinned Version) เสมอ เพื่อให้การ Build โค้ดของเราได้ผลลัพธ์เหมือนเดิมทุกครั้ง (Reproducible Builds) - ขั้นสุดของความชัวร์คือใช้ Image Digest (SHA256): แม้แต่ Tag แบบระบุเลขเวอร์ชัน ก็อาจถูกคนเขียนทับได้ (Mutable) หากต้องการความปลอดภัยขั้นสูงสุดระดับสถาบันการเงิน ให้ดึง Image ด้วยค่า Hash หรือที่เรียกว่า

Digest(เช่นdocker pull ubuntu@sha256:45b23fac...) คราวนี้รับรองว่าได้ไฟล์เดิมเป๊ะ 100% ไม่มีใครแอบเปลี่ยนไส้ในได้แน่นอนครับ! - สแกนหาช่องโหว่ (Vulnerability Scanning): ก่อนเอา Image จากเน็ตไปรันบน Production Server แนะนำให้ใช้เครื่องมือสแกนหาช่องโหว่ความปลอดภัย เช่น

docker scout cves <image_name>หรือเครื่องมืออย่าง Snyk, Trivy เพื่อตรวจหาช่องโหว่ (CVEs) ที่ซ่อนอยู่เบื้องหลังครับ

6. 🏁 บทสรุป (To be continued…)

จะเห็นได้ว่า Docker Hub เป็นขุมทรัพย์ที่ทรงพลังมากๆ สำหรับฝั่ง Developer และ Operations ครับ แค่เรารู้จักเลือกใช้ Official Image, ระบุ Tag ให้ชัดเจนหลีกเลี่ยง latest, และเน้นใช้ Image ขนาดเล็กอย่าง -alpine เพียงเท่านี้ระบบ Infrastructure ของเราก็จะทั้งเบา เร็ว และปลอดภัยขึ้นมหาศาลครับ!

ในตอนต่อไป หลังจากที่เราโหลด Image ของคนอื่นมาเล่นจนหนำใจแล้ว พี่จะพาน้องๆ สวมวิญญาณเป็นเชฟลงมือเขียน “สูตรอาหาร” หรือ Dockerfile เพื่อสร้าง Custom Image ใส่แอปพลิเคชันของเราเองกันบ้างครับ รับรองว่าสนุกแน่นอน เตรียมโค้ดรอไว้ได้เลย!

ต้องการที่ปรึกษาด้านการวางระบบ Infrastructure, DevOps และ CI/CD ให้กับองค์กรของคุณ? ทีมงาน WP Solution พร้อมให้บริการออกแบบและวางระบบ Server/Cloud แบบครบวงจร ดูรายละเอียดบริการของเราได้ที่: www.wpsolution2017.com หรือพูดคุยปรึกษาเบื้องต้นได้ที่ Line: wisit.p